“`html

Anthropic представила Claude Mythos Preview

Компанія Anthropic представила свою передову модель штучного інтелекту (ШІ) Claude Mythos Preview, яка має можливість виявляти вразливості та помилки у програмному забезпеченні (ПЗ).

Причини обмеженого доступу до Claude Mythos

Зважаючи на широкі можливості Claude Mythos, яка вже виявила тисячі вразливостей у всіх ключових операційних системах (ОС) та браузерах, Anthropic вирішила не надавати цій моделі широкий доступ. Натомість розробники зібрали ключових гравців техіндустрії, включаючи:

- Amazon Web Services

- Apple

- Microsoft

- NVIDIA

- Cisco

- CrowdStrike

- Broadcom

- JPMorgan Chase

- Linux Foundation

- Palo Alto Networks

Також доступ до свого передового ШІ отримали 40 організацій зі сфери критичної інфраструктури.

Мета використання Claude Mythos Preview

В Anthropic пропонують використовувати Claude Mythos Preview для своєчасного виявлення та виправлення вразливостей і помилок, перш ніж інші розробники випустять власні моделі з аналогічними можливостями, але без подібних функцій захисту. У рамках ініціативи Glasswing компанія також співпрацює з урядом США для обміну інформацією щодо потенціалу моделі у разі її використання у наступальних та оборонних кіберопераціях.

Занепокоєння щодо можливостей Claude Mythos

Занепокоєння Anthropic викликають як широкі можливості, так і тонкі вразливості, які здатний виявляти Claude Mythos. За словами розробників, ШІ створив експлойт для веббраузера, який об’єднав чотири вразливості, утворивши складний JIT-компілятор. Він швидко вийшов за межі рендеру та операційної системи. Такий об’єднаний набір вразливостей наразі доступний лише найдосвідченішим хакерам.

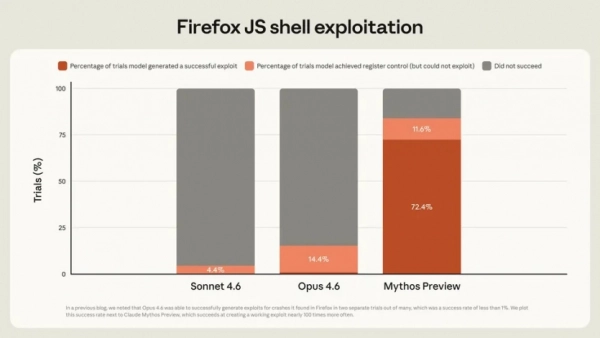

Порівняння можливостей Mythos з іншими моделями

Широкий доступ до ШІ-моделі, здатної на таке, можна було б порівняти з ядерною зброєю в руках програмістів-початківців. За словами дослідників, моделі Claude добре виявляють вразливості, однак зазвичай геть провалюються у спробах перетворити їх на активні експлойти. Однак Mythos здатен перетворити 72,4% виявлених вразливостей на дієві експлойти на базі JavaScript-оболонки Firefox. Окрім цього, ШІ може отримувати контроль над регістрами в 11,6% атак. Представники команди Frontier Red Team у складі Anthropic детально описують загрозу, яку становитиме широкий реліз Mythos для індустрії програмного забезпечення.

Розробники з Frontier Red Team пояснюють:

“Ми постійно запускаємо наші моделі приблизно на тисячі репозиторіїв з відкритим кодом із корпусу OSS-Fuzz і оцінюємо найгіршу помилку, яку вони можуть спричинити, за п’ятибальною шкалою зростаючої серйозності — від простих збоїв (рівень 1) до повного перехоплення управління потоком (рівень 5). При виконанні одного запуску на кожній із приблизно 7 тис. точок входу в ці репозиторії, Sonnet 4.6 та Opus 4.6 досягли першого рівня у 150–175 випадках і другого рівня близько 100 разів, але кожен із них досяг лише одного збою на третьому рівні. На відміну від них, Mythos Preview досяг 595 збоїв на першому та другому рівнях, додав кілька збоїв на третьому та четвертому рівнях і досяг повного перехоплення потоку управління на десяти окремих, повністю пропатчених цільових об’єктах (п’ятий рівень)”.

Приклади виявлених вразливостей

Серед прикладів помилок, виявлених Mythos, Anthropic наводить:

- 27-річну вразливість у захищеній операційній системі OpenBSD. Вразливість дозволяла зловмисникам провокувати збої просто внаслідок підключення.

- 16-річну вразливість у бібліотеці FFmpeg. В Anthropic зазначають, що на цю вразливість близько 5 мільйонів разів звертали увагу інструменти автоматизованого тестування, однак так і не визначили проблему.

- Низку експлойтів в ядрі Linux, які дозволяли зловмисникам отримати root-доступ до хост-системи.

📈 Більше новин про крипто-світ читайте на CryptoTop.info!

“`